- مقدمه

- چرا بلاک کردن آیپیهای مخرب در pfSense مهم است؟

- دریافت لیست آیپیهای مخرب از مرکز افتا

- آمادهسازی لیست آیپیهای مخرب برای استفاده در pfSense

- ایجاد Alias آیپیهای مخرب در فایروال پیافسنس

- رفع خطاهای متداول پیافسنس هنگام وارد کردن لیست آیپی

- استفاده از Excel برای اصلاح و فرمت کردن لیست آیپیها

- تعریف Rule در فایروال pfSense برای بلاک کردن آیپیهای مخرب

- نکات مهم در نگهداری و بهروزرسانی لیست آیپیهای مخرب

- اگر از فایروال MikroTik استفاده میکنید

- جمعبندی

آموزش بلاک کردن آیپیهای مخرب در فایروال پیافسنس

- مقدمه

- چرا بلاک کردن آیپیهای مخرب در pfSense مهم است؟

- دریافت لیست آیپیهای مخرب از مرکز افتا

- آمادهسازی لیست آیپیهای مخرب برای استفاده در pfSense

- ایجاد Alias آیپیهای مخرب در فایروال پیافسنس

- رفع خطاهای متداول پیافسنس هنگام وارد کردن لیست آیپی

- استفاده از Excel برای اصلاح و فرمت کردن لیست آیپیها

- تعریف Rule در فایروال pfSense برای بلاک کردن آیپیهای مخرب

- نکات مهم در نگهداری و بهروزرسانی لیست آیپیهای مخرب

- اگر از فایروال MikroTik استفاده میکنید

- جمعبندی

مقدمه

بلاک کردن آیپی مخرب در فایروال پیافسنس یکی از سریعترین و موثرترین کارهایی است که هر مدیر شبکه میتواند برای افزایش امنیت زیرساخت انجام دهد. کافی است تنها یک آیپی آلوده روی شبکه شما فعال باشد تا باعث کندی، اختلال و حتی نقض امنیت اطلاعات شود.

در این آموزش از شرکت «رایانش ابری آوید» بهصورت قدمبهقدم نشان میدهیم چطور با استفاده از لیست شاخصهای آلودگی مرکز افتا، آیپیهای مخرب را پیدا کرده و آنها را در فایروال pfSense بلاک کنید. این روش ساده است اما تأثیر بسیار زیادی روی امنیت شبکه شما دارد.

چرا بلاک کردن آیپیهای مخرب در pfSense مهم است؟

در بسیاری از سازمانها، شبکه بهخوبی طراحی شده، سرورها قدرتمند هستند و سرویسها درست کار میکنند؛ اما یک آیپی مخرب میتواند تمام این زنجیره را دچار اختلال کند. این آیپیها ممکن است:

- برای اسکن پورتها و پیدا کردن ضعفهای امنیتی استفاده شوند

- حجم زیادی از ترافیک بیفایده تولید کنند و باعث کندی سرویسها شوند

- در حملات Brute Force، DDoS یا انتشار بدافزار نقش داشته باشند

فایروال پیافسنس (pfSense) این امکان را میدهد که با چند کلیک، یک لیست از آیپیهای مخرب را تعریف کنید و تمام این آدرسها را در ورودی شبکه خود بلاک کنید. نکته کلیدی این است که منبع لیست، معتبر و بهروز باشد. در ایران، یکی از مهمترین منابع، مرکز افتا و فهرست «شاخصهای آلودگی» است.

دریافت لیست آیپیهای مخرب از مرکز افتا

حالا که لیست آیپیها را در صفحه افتا میبینید، وقت آن است که آن را برای استفاده در فایروال آماده کنید:

- کل لیست آیپیها را کپی کنید.

- یک فایل متنی ساده (مثلاً Notepad) باز کنید.

- لیست را در Notepad پیست کنید.

در این مرحله شما یک فایل متنی دارید که شامل تعداد زیادی آیپی است. اما ممکن است در این لیست مشکلاتی مثل:

- دو نقطه (:) اضافه

- فاصلههای ناخواسته

- آیپیهای تکراری

وجود داشته باشد که بعدها در pfSense خطا ایجاد میکنند. در ادامه روش رفع این مشکلات را میبینید.

ایجاد Alias آیپیهای مخرب در فایروال پیافسنس

در pfSense، بهترین روش مدیریت لیست آیپیها استفاده از Alias است. با Alias میتوانید:

- یک نام منطقی (مثلاً

block_malicious_ip) انتخاب کنید - همه آیپیهای مخرب را زیر همین نام گروهبندی کنید

- در Rules فقط اسم Alias را استفاده کنید، نه تکتک آیپیها

مراحل ایجاد Alias در pfSense

- وارد پنل مدیریتی pfSense شوید.

- از منوی اصلی، به مسیر:

Firewall→Aliasesبروید. - روی دکمه Add کلیک کنید تا یک Alias جدید بسازید.

- در فیلد Name یک نام گویا وارد کنید، مثلاً:

block_malicious_ip - در فیلد Description میتوانید چیزی مثل «لیست آیپیهای مخرب مرکز افتا» بنویسید.

- نوع Alias را روی Host(s) یا Network(s) (بسته به ساختار لیست) قرار دهید.

- حالا لیست آیپیهایی که در Notepad ذخیره کرده بودید را کپی کنید و در بخش آیپیها پیست کنید.

در این مرحله، اگر همهچیز درست باشد، pfSense لیست را میپذیرد. اما معمولاً در اولین بار، چند خطا خواهید دید که در بخش بعدی توضیح میدهیم.

رفع خطاهای متداول پیافسنس هنگام وارد کردن لیست آیپی

اگر بعد از زدن Save در Alias با خطا مواجه شدید، pfSense معمولاً پیامی شبیه این نشان میدهد:

is not a valid address, FQDN or alias.

دلیل این خطا میتواند یکی از موارد زیر باشد:

- بعضی آیپیها فرمت نامعتبر دارند

- ممکن است در یک آیپی دو نقطه

..وجود داشته باشد - برخی آیپیها فاصله اضافه دارند

- آیپیهای تکراری دیده شدهاند

این خطاها طبیعی است، چون لیست اصلی از یک منبع خارجی آمده و همیشه تمیز و استاندارد نیست. برای رفع این مشکلات دو رویکرد دارید:

-

اصلاح دستی چند آیپی مشکلدار

- اگر تعداد آیپیها کم است یا تعداد خطاها محدود است، میتوانید بهصورت دستی آن چند آیپی را اصلاح یا حذف کنید.

- مثال: اگر آیپی بهشکل

192..168.1.10باشد، آن را به192.168.1.10تبدیل کنید.

-

استفاده از Excel برای اصلاح و استانداردسازی کل لیست

- اگر لیست طولانی است (که معمولاً همینطور است)، بهترین راه استفاده از Excel است که در بخش بعدی توضیح داده میشود.

استفاده از Excel برای اصلاح و فرمت کردن لیست آیپیها

وقتی تعداد آیپیها زیاد است، اصلاح دستی منطقی نیست. در ویدیو آموزشی، یک روش کاربردی با کمک Excel استفاده شده است.

مراحل کلی کار با Excel

-

کپی لیست از Notepad به Excel

- یک فایل Excel جدید باز کنید.

- لیست آیپیها را در ستون اول (مثلاً ستون A) پیست کنید.

-

ساختن الگوی صحیح آیپی در ستون کناری

- در ستون B، یک یا دو نمونه آیپی را بهصورت صحیح تایپ کنید، مثلاً:

185.220.64.218185.227.83.22- مطمئن شوید در این نمونهها:

- فقط یک نقطه بین اعداد هست

- فاصله اضافی وجود ندارد

- استفاده از قابلیت Flash Fill در Excel

- روی خانهای که آیپی دوم را نوشتهاید، کلیک کنید.

- از تب Data گزینه Flash Fill را انتخاب کنید (یا از شورتکات

Ctrl + Eاستفاده کنید). - Excel تلاش میکند ببیند شما چه الگویی در ستون B ایجاد کردهاید و همان الگو را برای بقیه سطرها اعمال کند.

به این ترتیب Excel برای تمام سطرها، آیپیها را بر اساس نمونههای صحیح شما تصحیح و یکدست میکند؛ یعنی:

- آیپیهای دو نقطهای (

..) را اصلاح یا حذف میکند - فاصلههای اضافه را برمیدارد

- فرمت همه را بهشکل استاندارد

x.x.x.xدرمیآورد

- کپی خروجی اصلاحشده

- بعد از انجام Flash Fill، ستون B را انتخاب کنید.

- آیپیهای اصلاحشده را کپی کنید.

- آنها را در یک فایل متنی جدید (Notepad) یا مستقیم در pfSense پیست کنید.

تعریف Rule در فایروال pfSense برای بلاک کردن آیپیهای مخرب

حالا که Alias شما با لیست آیپیهای مخرب آماده است، باید یک Rule تعریف کنیم تا ترافیک این آیپیها را بلاک کند.

مراحل تعریف Rule در pfSense

-

از منوی اصلی pfSense به مسیر:

Firewall→Rulesبروید. -

تب مربوط به WAN را انتخاب کنید (چون معمولاً حملات از بیرون وارد میشوند).

-

روی Add کلیک کنید تا یک Rule جدید اضافه شود.

-

تنظیمات را به این شکل انجام دهید:

- Action:

روی Block یا Reject قرار دهید (معمولاً Block انتخاب میشود).

- Interface:

WAN

- Address Family:

IPv4 (در صورت نیاز IPv6 یا هر دو)

- Protocol:

Any (اگر میخواهید هر پروتکل مشکوک را ببندید)

-

Source:

-

Type:

Single host or alias -

Source: نام Alias که قبلاً ساختهاید، مثلاً:

block_malicious_ip- Destination:

Any (یعنی هر مقصدی در شبکه شما)

- Description:

مثلاً: «بلاک آیپیهای مخرب مرکز افتا»

- روی Save و سپس Apply Changes کلیک کنید.

از این لحظه به بعد، هر ترافیکی که از آیپیهای موجود در Alias شما وارد شبکه شود، توسط pfSense بلاک میشود.

نکات مهم در نگهداری و بهروزرسانی لیست آیپیهای مخرب

یک نکته بسیار مهم این است که لیست آیپیهای مخرب ثابت نیست. مرکز افتا بهصورت دورهای فهرست شاخصهای آلودگی را بهروزرسانی میکند. به عنوان مسئول IT یا مدیر شبکه، بهتر است:

- بهصورت دورهای (مثلاً هفتگی یا ماهانه) به اطلاعیههای «رایانش ابری آوید» و سایت افتا سر بزنید.

- لیست جدید آیپیها را دانلود یا کپی کنید.

- همان روال بالا (اصلاح با Excel در صورت نیاز) را تکرار کرده و Alias در pfSense را بهروزرسانی کنید.

- اگر حجم آیپیها خیلی زیاد است، میتوانید چند Alias جداگانه (مثلاً بر اساس تاریخ یا نوع تهدید) بسازید و در Ruleها از همه آنها استفاده کنید.

این بهروزرسانی دورهای کمک میکند تا شبکه شما در برابر تهدیدات جدید هم محافظت شود و فقط روی لیست قدیمی تکیه نکند.

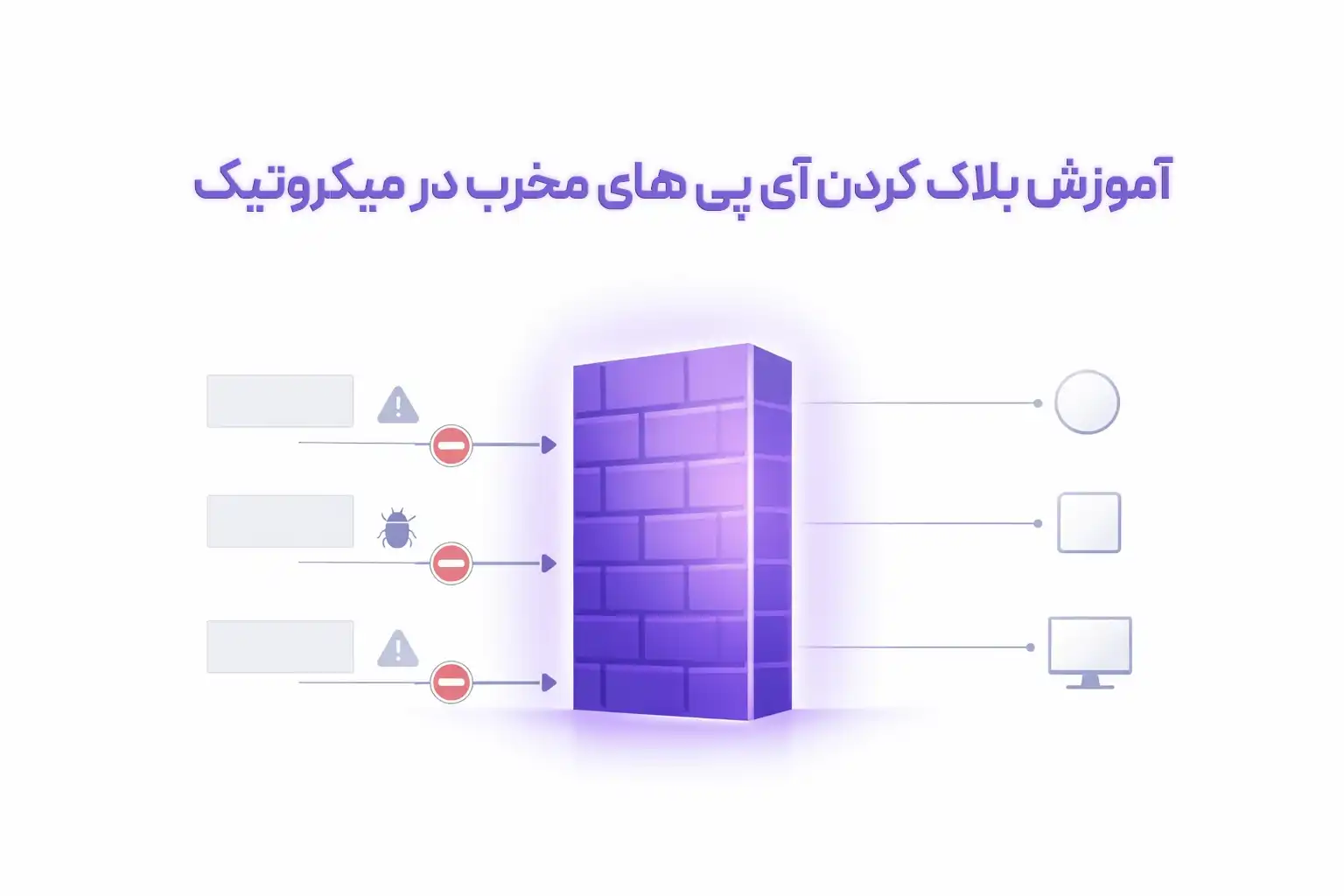

اگر از فایروال MikroTik استفاده میکنید

در این آموزش نحوه بلاک کردن آیپیهای مخرب در فایروال pfSense را توضیح دادیم. اما اگر در شبکه خود از روتر یا فایروال MikroTik استفاده میکنید، میتوانید آموزش قبلی ما را مشاهده کنید که در آن بهصورت گامبهگام نحوه مسدود کردن آیپیهای آلوده با استفاده از فهرست شاخصهای آلودگی مرکز افتا در میکروتیک توضیح داده شده است.

مشاهده آموزش:

جمعبندی

در این آموزش دیدیم که بلاک کردن آیپی مخرب در فایروال پیافسنس کار پیچیدهای نیست؛ اما اگر منظم و اصولی انجام شود، میتواند تأثیر چشمگیری روی امنیت و پایداری شبکه شما بگذارد. خلاصه مراحل:

- دریافت لیست آیپیهای مخرب از مرکز افتا (از طریق اطلاعیههای سایت رایانش ابری آوید).

- کپی کردن لیست و ذخیره در Notepad.

- در صورت نیاز، اصلاح لیست با استفاده از Excel و قابلیت Flash Fill.

- ساخت یک Alias در بخش

Firewall → Aliasesو وارد کردن آیپیها. - تعریف Rule در تب

WANبرای بلاک کردن ترافیک ورودی از این آیپیها. - بهروزرسانی دورهای لیست و Alias بر اساس اطلاعیههای جدید.

اگر در زیرساخت خود از خدمات آوید استفاده میکنید، میتوانید همین روال را روی فایروالهایی که جلوی سرورهای ابری شما قرار دارند هم پیادهسازی کنید تا لایه امنیتی قویتری داشته باشید.