راهنمای جلوگیری از نفوذهای سایبری از طریق کنترل دسترسی در شرایط امنیتی

اهمیت حیاتی کنترل دسترسی در شرایط امنیتی

در شرایط امنیتی حساس امروز، مهاجمان سایبری کنترل دسترسی (Access Control) را به عنوان اولین و موثرترین دروازه برای نفوذ انتخاب میکنند. نقض این لایه حیاتی، ریسکهای جبرانناپذیری برای سازمان به همراه دارد.

به منظور حفظ حداکثری کنترل دسترسی و تضمین امنیت داراییهای دیجیتال شما، اجرای دقیق اقدامات زیر برای کلیه دسترسیهای سطح بالا (Privileged Access) به هاستها، ماشینهای مجازی (VMs) و تجهیزات شبکه ضروری است.

امنیت زیرساخت شما وابسته به این اقدامات است

- از کاربریهای Root، Admin و Administrator برای دسترسیهای مدیریتی استفاده نشود و این کاربریها Disable شود. (Root به صورت پیش فرض در PVM غیرفعال است.)

- دسترسیهای مدیریتی تا حد امکان محدود شود. (هر کاربری مدیریتی، مشخص باشد که به چه شخصی تعلق دارد و حتی الامکان تعداد آن محدود باشد. کاربری کارکنان و پیمانکارانی که دیگر نیاز به دسترسی آنها نمیباشد، Disable شود.)

- در صورتی که کاربران دارای دسترسی مدیریتی، Password را 2 مرتبه پشت سر هم اشتباه وارد کند، کاربری تعلیق شود.

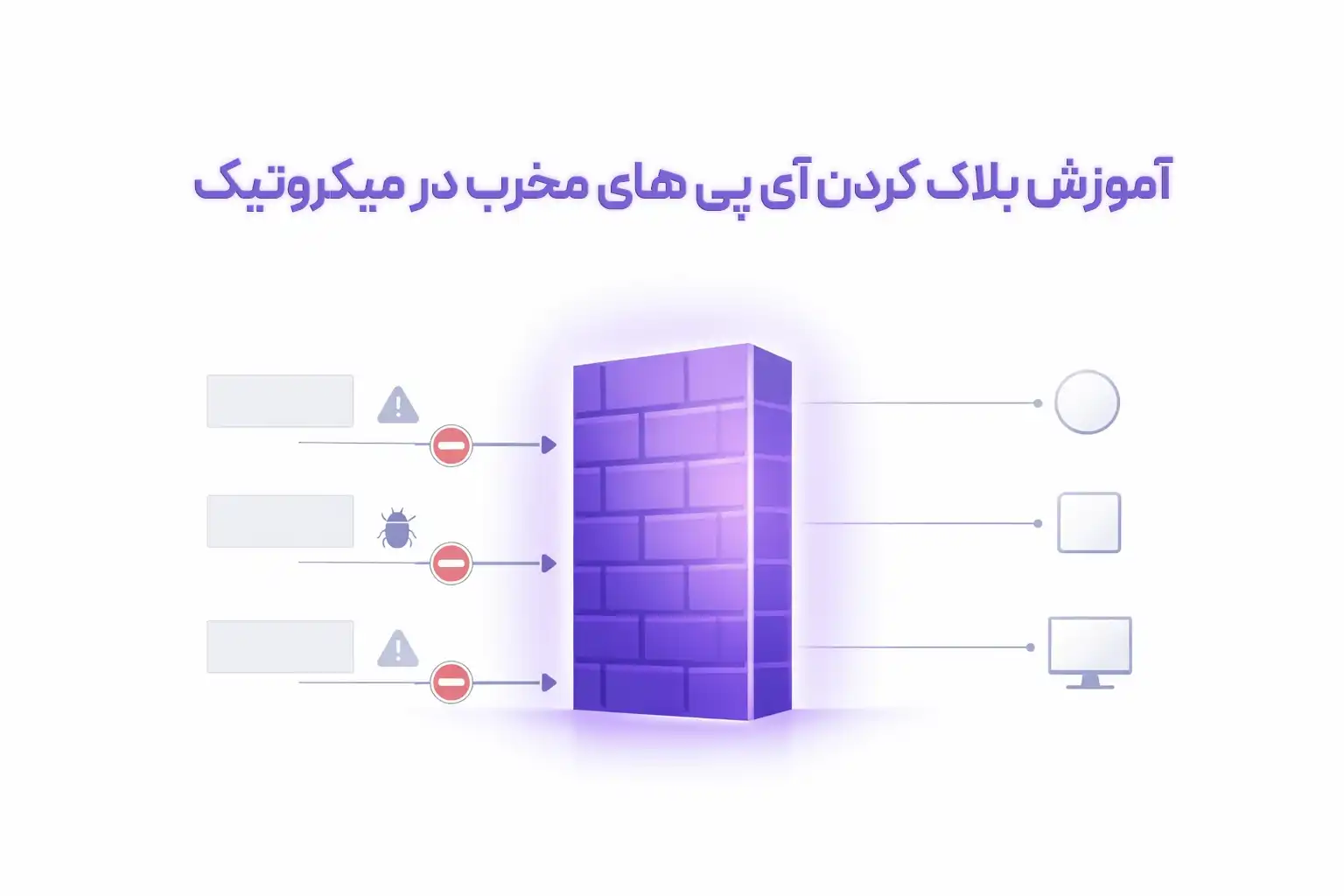

- دسترسیهای مدیریتی از طریق فایروال محدود به IP کاربران مجاز شود. (این مهم برای دسترسی از راه دور کارکنان و پیمانکاران و نیز دسترسی درون سازمان رعایت شود.)

- Login کردن کاربرانی که دسترسی مدیریتی دارند به شبکه سازمان، براساس Mac Address کلاینتها محدود شود. (پیادهسازی این مهم از طریق Active Directory امکان پذیر است.)

با توجه به اینکه نقض کنترل دسترسی میتواند ریسکهای جبرانناپذیری به سازمان تحمیل کند، همین امروز امنیت زیرساخت حیاتی خود را با پیادهسازی دقیق اقدامات ذکر شده برای مدیریت دسترسیهای سطح بالا (Privileged Access) تقویت کنید؛ با محدودسازی دسترسیها، اعمال سیاستهای قوی رمز عبور، و اعمال محدودیتهای مبتنی بر IP و Mac Address، دروازههای نفوذ سایبری را به طور کامل مسدود سازید و از داراییهای دیجیتال خود در برابر مهاجمان محافظت نمایید.

دریافت نسخه PDF

نسخه PDF این راهنمای ضروری را همین حالا رایگان دریافت کنید تا همیشه یک نسخه کامل از نکات کلیدی کنترل دسترسی در شرایط امنیتی داشته باشید.