- چرا باید به هشدار امنیت سایبری مرکز افتا توجه کنیم؟

- متن کامل هشدار باش امنیت سایبری مرکز افتا

- تحلیل کوتاه و راهنمای اجرایی هشدار باش سایبری مرکز افتا

- پایداری برق، UPS و ژنراتور

- آمادهباش تیم فنی و پیمانکاران

- قطع پورتهای مدیریتی (ILO، IPMI، Storage)

- جداسازی شبکه مدیریتی (OOB)

- قطع دسترسیهای راه دور و غیرضروری

- جداسازی شبکه OT از سایر شبکهها

- توقف نصب و تغییرات روی سامانههای حیاتی

- تغییر رمزهای مدیریتی

- بکاپ بهروز و خارج از سازمان (Offsite Backup)

- حذف حسابهای کاربری غیرضروری

- مقابله با مهندسی اجتماعی و تماسهای مشکوک

- جمعبندی: سه اقدام فوری برای سازمانها

هشدار امنیت سایبری مرکز افتا | نکات لازم برای حفاظت از زیرساختهای حیاتی سازمانها

- چرا باید به هشدار امنیت سایبری مرکز افتا توجه کنیم؟

- متن کامل هشدار باش امنیت سایبری مرکز افتا

- تحلیل کوتاه و راهنمای اجرایی هشدار باش سایبری مرکز افتا

- پایداری برق، UPS و ژنراتور

- آمادهباش تیم فنی و پیمانکاران

- قطع پورتهای مدیریتی (ILO، IPMI، Storage)

- جداسازی شبکه مدیریتی (OOB)

- قطع دسترسیهای راه دور و غیرضروری

- جداسازی شبکه OT از سایر شبکهها

- توقف نصب و تغییرات روی سامانههای حیاتی

- تغییر رمزهای مدیریتی

- بکاپ بهروز و خارج از سازمان (Offsite Backup)

- حذف حسابهای کاربری غیرضروری

- مقابله با مهندسی اجتماعی و تماسهای مشکوک

- جمعبندی: سه اقدام فوری برای سازمانها

چرا باید به هشدار امنیت سایبری مرکز افتا توجه کنیم؟

هشدار امنیت سایبری زیرساختهای حیاتی» که توسط مرکز مدیریت راهبردی افتای ریاست جمهوری صادر شده در عمل یک وضعیت آمادهباش سایبری است.

حتی اگر سازمان شما مستقیماً زیرمجموعه مرکز افتا نباشد یا یک کسبوکار خصوصی و فناور باشید، دو نکته مهم وجود دارد:

- هرگونه اختلال یا حمله به زیرساخت شما میتواند سرویسدهی به مشتریانتان را متوقف یا اعتبار شما را خدشهدار کند.

- مهاجم در زمان بالا بودن سطح تهدید، بهدنبال سادهترین نقطه نفوذ است؛ فرقی نمیکند سازمان شما دولتی باشد یا خصوصی.

پیشنهاد میشود این ۱۲ بند را بهعنوان یک چکلیست ساده و عملی برای کاهش ریسک سایبری در کل اکوسیستم IT خودتان (از دیتاسنتر داخلی تا سرویسهای ابری) استفاده کنید.

متن کامل هشدار باش امنیت سایبری مرکز افتا

با عنایت به پیروزیهای مستمر رزمندگان اسلام و شکست دشمنان زبون آمریکایی _ صهیونی در صحنه نبرد، دشمن متخاصم به تهدید زیرساختهای حیاتی ایران عزیز از روی استیصال و درماندگی روی آورده، لذا ضروری است اقدامات زیر انجام و هرگونه رخداد سایبری مشکوک، سریعا به مرکز افتا اعلام شود:

1.حصول اطمینان از عملکرد ups و ژنراتورهای برق اضطراری و تامین سوخت لازم۲.در دسترس بودن متولیان فنی سایبری و پیمانکاران سامانههای حیاتی برای مقابله با حوادث احتمالی

۳.قطع فیزیکی تمامی پورتهای مدیریتی از جمله ILO و IPMI و مدیریت ذخیرهسازها (Storage)

۴.حصول اطمینان از جداسازی فیزیکی شبکه مدیریتی تجهیزات (OOB) از سایر شبکهها

۵.قطع هرگونه دسترسی از راه دور و دسترسیهای غیر ضروری به سامانهها، تجهیزات و سرویسهای حیاتی

۶.حصول اطمینان از جداسازی شبکههای OT از سایر شبکهها

۷.ممنوعیت نصب هر نوع سامانه یا تجهیز جدید و یا هرگونه اقدام نگهداری و بهروزرسانی بر روی سامانهها و تجهیزات موجود

۸.حصول اطمینان از تغییر رمز عبور کاربران در سطح مدیریتی برای سامانهها و تجهیزات فناوری و صنعتی

۹.شناسایی و حذف حسابهای کاربری غیرضروری در سامانهها، تجهیزات و سرویسهای حیاتی

۱۰.بهروز بودن، صحت و اطمینان از نگهداری نسخههای پشتیبان در خارج از سازمان

۱۱.حصول اطمینان از ذخیره مطمئن و متمرکز انواع لاگهای امنیتی

۱۲.هر گونه تماس یا ارسال پیامک از سرشمارههای ناشناس، No Number و یا Private برای اقدام بر روی سامانهها و زیرساخت مورد تایید نیست و نیاز به اخذ تاییدیه ضروری از مرکز افتاست.

مرکز مدیریت راهبردی افتای ریاست جمهوری

تحلیل کوتاه و راهنمای اجرایی هشدار باش سایبری مرکز افتا

پایداری برق، UPS و ژنراتور

- روی تابلو برق، UPS و ژنراتور تست واقعی انجام دهید؛ فقط روشن بودن چراغها کافی نیست.

- مدت زمان پشتیبانی UPS را در سناریوی قطع برق واقعی بسنجید.

- سطح سوخت ژنراتور و سلامت دورهای آن (فیلترها، روغن، استارت خودکار) بررسی شود.

- سرویسهای حیاتی را روی خطوطی قرار دهید که محافظت UPS و ژنراتور دارند.

آمادهباش تیم فنی و پیمانکاران

- لیست افراد کلیدی IT/امنیت و پیمانکاران را با شماره تماس اضطراری بهروز کنید.

- مشخص کنید در صورت بروز حادثه، کدام تیم در چه ساعاتی On-Call است.

- یک سناریوی پاسخ به رخداد (Incident Response) حتی در سطح ساده روی کاغذ داشته باشید.

- تمرین کنید که اگر در نیمهشب حملهای رخ دهد، چه کسی چه کاری انجام میدهد.

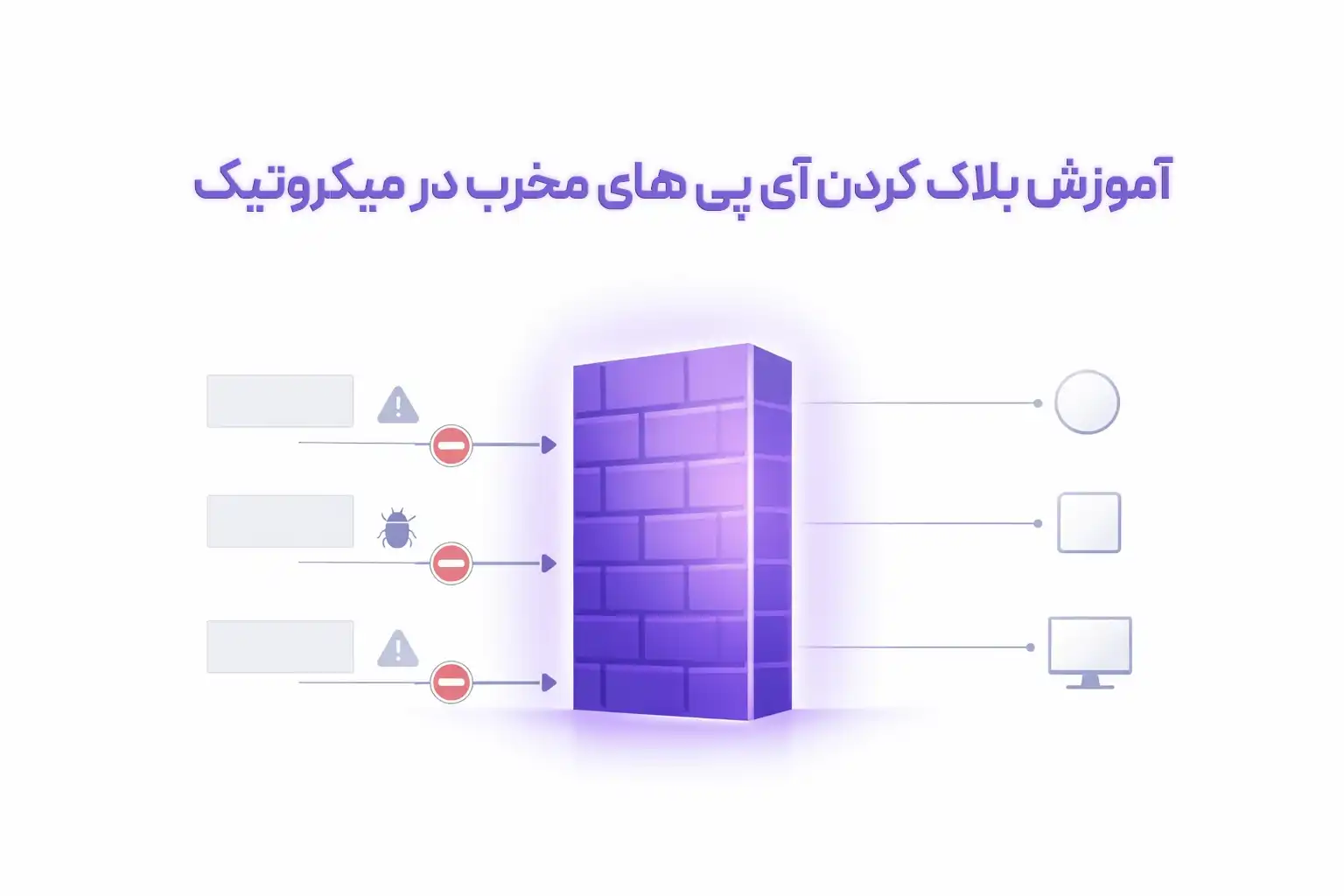

قطع پورتهای مدیریتی (ILO، IPMI، Storage)

- پورتهای مدیریتی سختافزار (مانند ILO، iDRAC، IPMI) و کنسولهای مدیریتی Storage را شناسایی کنید.

- در صورت امکان، کابل شبکه متصل به این پورتها را از شبکههای معمولی جدا یا قطع کنید.

- اگر قطع فیزیکی ممکن نیست، حداقل ACL و فایروال سختگیرانه روی آنها قرار دهید و دسترسی را فقط به یک شبکه مدیریتی کوچک محدود کنید.

جداسازی شبکه مدیریتی (OOB)

- یک شبکه مجزا (VLAN یا فیزیکی) فقط برای مدیریت تجهیزات شبکه و سرورها در نظر بگیرید.

- دسترسی کاربران عادی به این شبکه را ممنوع کنید؛ حتی ادمینها نیز از طریق Jump Server و با احراز هویت قوی وارد شوند.

- روی این شبکه، لاگبرداری کامل از دسترسیها را فعال کنید.

قطع دسترسیهای راه دور و غیرضروری

- فهرست همه دسترسیهای Remote را تهیه کنید.

- دسترسیهایی که فعلاً لازم نیست را موقتاً غیرفعال کنید.

- روی VPNهای باقیمانده، OTP و محدودیت IP اعمال کنید.

- امکان دسترسی مستقیم RDP/SSH از اینترنت را تا حد ممکن حذف کنید.

بیشتر بخوانید:

راهکار آوید برای انتقال امن فایل بین شبکههای بانکی و سازمانهای حساس

جداسازی شبکه OT از سایر شبکهها

- شبکه سامانههای صنعتی (PLC، SCADA، ICS) را از شبکه اداری، اینترنت و شبکه کاربران جدا کنید.

- ارتباط بین شبکه OT و بقیه شبکهها را فقط از طریق فایروالهای تخصصی و با حداقل Ruleهای لازم برقرار کنید.

- دسترسی از اینترنت به شبکه OT، مگر با طراحی امنیتی پیشرفته و کنترل بسیار شدید، بهشدت پرریسک است.

بیشتر بخوانید:

توقف نصب و تغییرات روی سامانههای حیاتی

- در دوره هشدار، از اعمال تغییرات بزرگ، Upgradeهای ساختاری و نصب سامانههای جدید روی زیرساخت حیاتی خودداری کنید.

- هر تغییر ضروری را با برنامهریزی، مستندسازی، Snapshot/بکاپ قبل از تغییر و امکان Rollback انجام دهید.

- تغییرات غیراضطراری را به زمان عادی بازگشت وضعیت موکول کنید.

تغییر رمزهای مدیریتی

- فهرست همه اکانتهای Admin را برای سیستمعاملها، دیتابیسها، فایروالها، سوئیچها، روترها و پنلهای مدیریتی استخراج کنید.

- رمزها را با استفاده از سیاست رمز قوی و یکتا تغییر دهید (طول کافی، حروف بزرگ و کوچک، اعداد و نمادها).

- از استفاده مجدد همان رمز روی چند سامانه خودداری کنید و در صورت امکان از Password Manager استفاده کنید.

- MFA را هرجا ممکن است فعال کنید.

بکاپ بهروز و خارج از سازمان (Offsite Backup)

- بررسی کنید آخرین بکاپ از سامانههای حیاتی چه زمانی گرفته شده و آیا موفق بوده است.

- حداقل روی دادههای مهم، سیاست ۳–۲–۱ را رعایت کنید: ۳ نسخه از داده، روی ۲ رسانه مختلف، ۱ نسخه در مکان دیگر (Offsite).

- بازیابی (Restore) را در محیط تست انجام دهید تا مطمئن شوید بکاپ واقعاً قابل استفاده است.

- نسخههای بکاپ را در برابر باجافزارها و حذف عمدی محافظت کنید (مثلاً دسترسی فقط نوشتن، نگهداری آفلاین یا Immutable).

حذف حسابهای کاربری غیرضروری

- حساب کاربران سابق (کارمند، پیمانکار، ادمین قدیمی)، اکانتهای Test، اکانتهای Shared بدون مالک مشخص را شناسایی کنید.

- این حسابها را حذف یا حداقل غیرفعال و بدون دسترسی نمایید.

- اصل «حداقل دسترسی لازم» (Least Privilege) را در نقشها و گروهها اعمال کنید.

- بهطور دورهای Audit حسابهای کاربری انجام دهید.

مقابله با مهندسی اجتماعی و تماسهای مشکوک

- هیچ دستور عملیاتی (باز کردن پورت، اجرای اسکریپت، نصب نرمافزار، ارسال رمز عبور و …) را صرفاً بر اساس یک تماس یا پیامک ناشناس انجام ندهید.

- هویت تماسگیرنده را از طریق کانالهای رسمی و ثانویه (مثلاً شماره ثبتشده، ایمیل سازمانی) تأیید کنید.

- در سازمان، یک روال رسمی برای تأیید درخواستهای حساس تعریف کنید (تأیید کتبی/سیستمی از سمت مدیر امنیت یا مدیر واحد مربوطه).

- کارکنان را نسبت به تکنیکهای مهندسی اجتماعی (فشار زمانی، تهدید، ظاهر شدن بهعنوان مقام بالا) آموزش دهید.

جمعبندی: سه اقدام فوری برای سازمانها

برای نزدیکشدن به الزامات «هشدار امنیت سایبری زیرساختهای حیاتی» و کاهش ریسک، سه اقدام فوری و کمهزینه وجود دارد:

-

سختگیری روی دسترسیها

- بستن یا محدود کردن دسترسیهای راه دور غیرضروری، قطع پورتهای مدیریتی باز، جداسازی شبکه مدیریتی و OT.

-

تضمین بکاپ سالم و Offsite

- بررسی سلامت بکاپ، تست بازیابی، و نگهداری حداقل یک نسخه بکاپ در محل دیگری (ابر یا دیتاسنتر دوم).

-

مدیریت هویتها و حسابها

- تغییر رمزهای مدیریتی، فعالسازی MFA، و حذف حسابهای کاربری غیرضروری و پرخطر.

اجرای همین سه محور، سطح ریسک سازمان را بهطور محسوسی کاهش میدهد و زمینه را برای پیادهسازی کاملتر سایر بندهای اطلاعیه فراهم میکند.